En la actualidad existen distintas alternativas para navegar por Internet e interactuar con los diferentes sitios. El navegador más utilizado a nivel mundial es Google Chrome, que cuenta con una participación del mercado de casi el 62 % y el resto de la torta se la reparten navegadores como Firefox, Opera, Safari, Internet Explorer entre otros. Cada uno de estos navegadores tienen caracterÃsticas propias que lo diferencian de otro que van desde la interfaz hasta el manejo de la información del usuario.

Por lo anteriormente mencionado, al pensar en privacidad, la primera opción suele ser utilizar el modo incógnito que traen la mayorÃa de los navegadores, ya que el mismo navegador informa que no guardará cierta información de tipo personal o de navegación. Sin embargo, dicha información sà podrá ser visible o registrada por la empresa o el lugar desde el cual se esté navegando, sea una red hogareña o red corporativa, dado a que la información puede ser monitoreada y registrada por cualquier administrador de sistemas, servidor Proxy o herramientas de control parental en una red.

Por lo tanto si el usuario desea una navegación con un mayor grado de anonimato, una opción puede ser usar un navegador como TOR. Si bien el mismo suele ser asociado a la realización de acciones ilÃcitas a través de la dark web, TOR es altamente utilizado en el mundo de la investigación periodÃstica y cientÃfica, ya que no deja rastros en la red del usuario ni en el servidor que se está visitando y por ello, permite el anonimato.

La información que se transfiere a través del navegador TOR viaja completamente cifrada, haciendo más complejo el seguimiento de la misma, incluso si se está monitoreado el tráfico de la red. Camilo Gutiérrez, jefe del Laboratorio de Investigación de ESET, comenta que “Es cierto que con este navegador se puede acceder a sitios dentro de la dark web que contienen información ilegal o donde se hacen negocios ilegales, pero no deja de ser una herramienta tecnológica que correctamente utilizada puede servir de manera positiva para conservar la privacidad de los usuariosâ€.

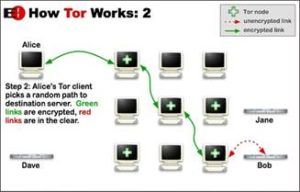

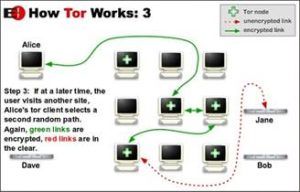

La caracterÃstica de privacidad de Tor se basa en la implementación de una técnica llamada “Onion Routing†– haciendo referencia a las capas de una cebolla – que supone un cambio en la forma habitual de enrutamiento donde una maquina se conecta directamente el servidor que busca, pasando a un sistema distribuido que garantiza el anonimato y privacidad de los datos.

1: La computadora del cliente solicita a un servidor de direcciones TOR una lista de Nodos.

2: Luego, se elige un camino aleatorio para llegar a la página web que se buscaba.

3: Si accedemos a otra página web, el camino nuevamente será aleatorio, manteniendo la privacidad de la maquina origen que accede a la información.

Tor está pensado para todo tipo de usuarios, principalmente para los que busquen cuidar más su privacidad, no solo por no revelar información personal, sino aquellos que precisen hacer búsquedas relacionadas a temas que se prefieren mantener en privado.

Para más información sobre seguridad informática ingrese al portal de noticias de ESET: https://www.welivesecurity.com/la-es/